前言

本篇文章介绍的是最基础且最通用的 BurpSuite 抓取手机 APP 的 HTTP/HTTPS 数据包的方法,如果一些 APP 设置了证书校验,则无法直接通过此方法抓包,需要通过配合其他工具(例如:Xposed)手段绕过 SSL 证书后才能抓取 HTTPS 数据包。

0x01 工具简介

BurpSuite 作为渗透必备的测试软件,用于攻击 Web 应用程序的集成平台,包含了许多工具。BurpSuite 为这些工具设计了许多接口,以加快攻击应用程序的过程。所有工具都共享一个请求,并能处理对应的 HTTP/HTTPS 消息、持久性、认证、代理、日志、警报。

0x02 下载安装

这个软件需要破解使用,网上的破解安装教程很多,贴个详细教程链接一笔带过:

0x03 抓包教程

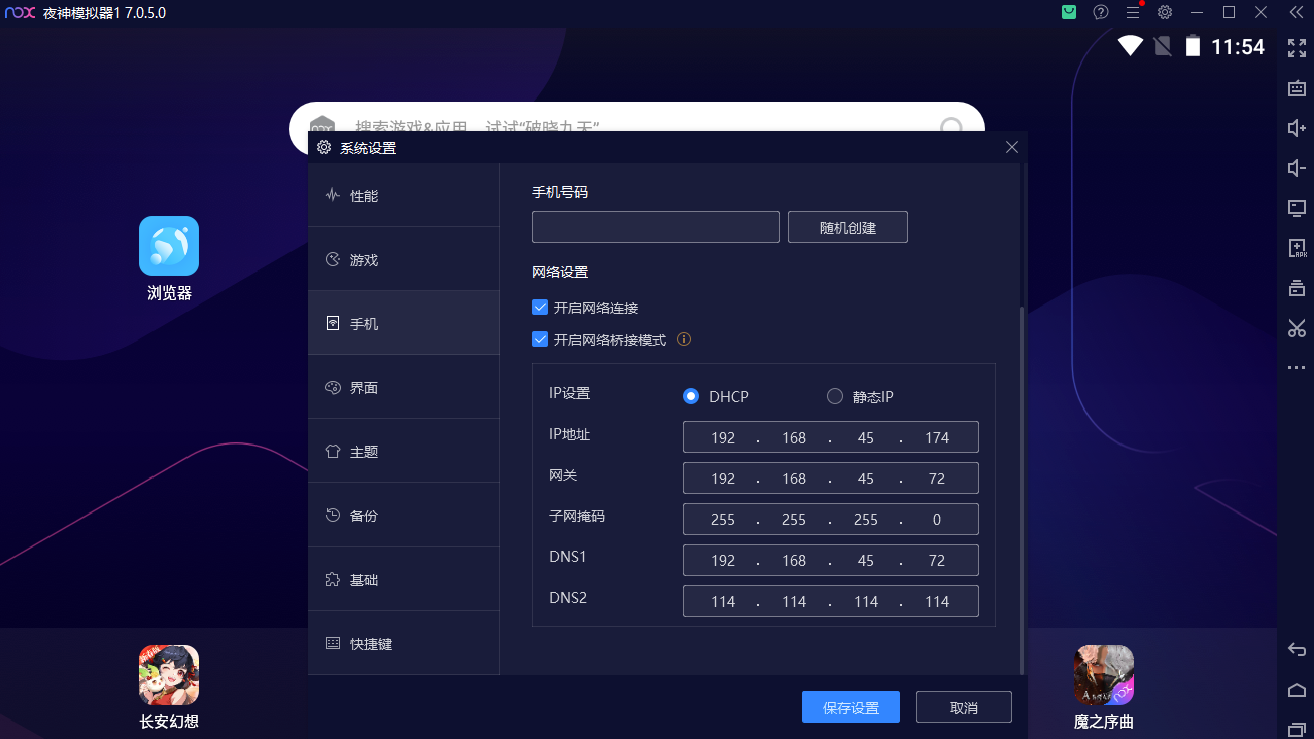

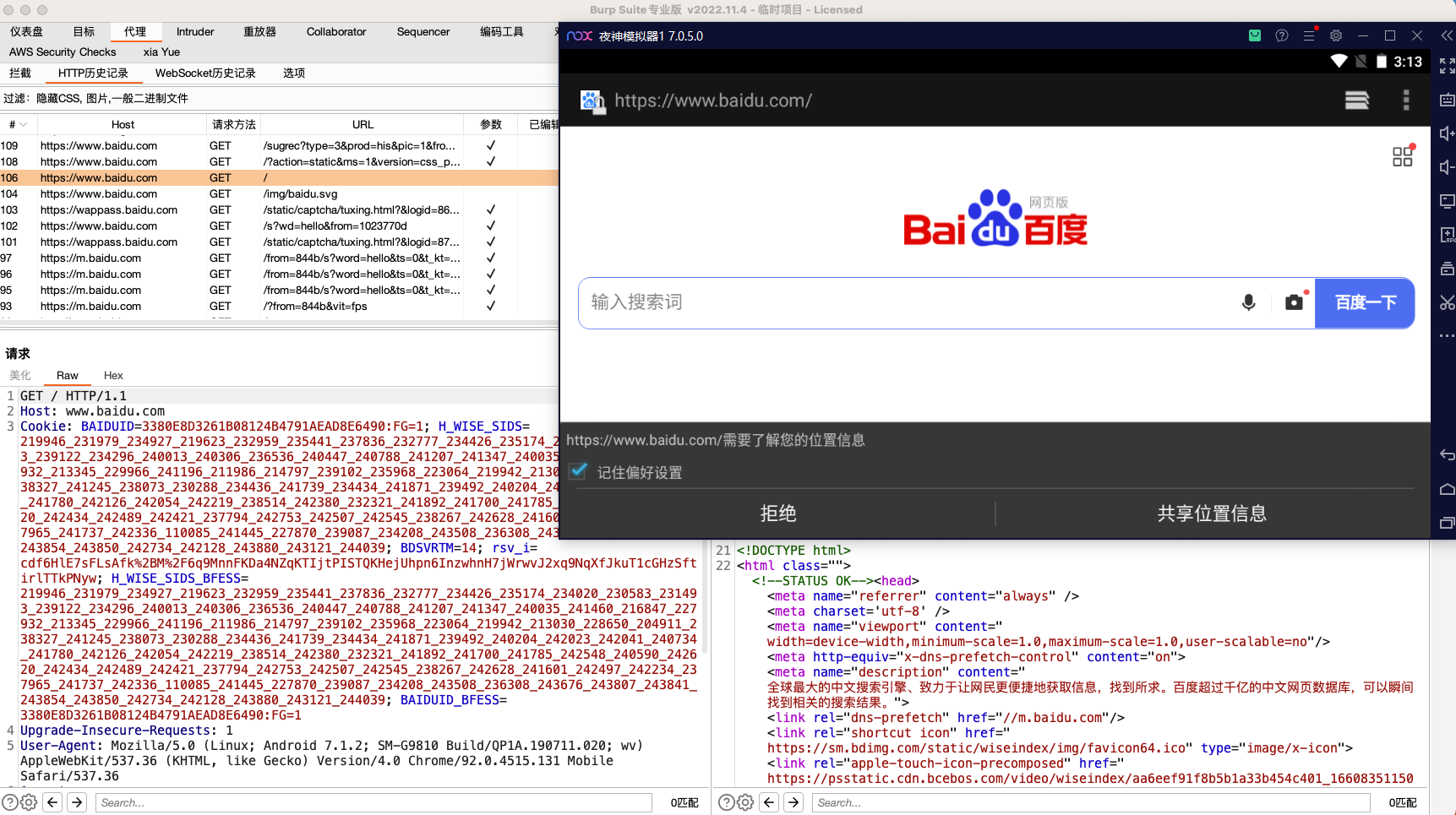

首先需要将要测试的手机或者手机模拟器与安装 BurpSuite 的电脑处于同一个局域网下,以夜神模拟器为例,开启网络桥接模式,之后保存设置重启模拟器即可。

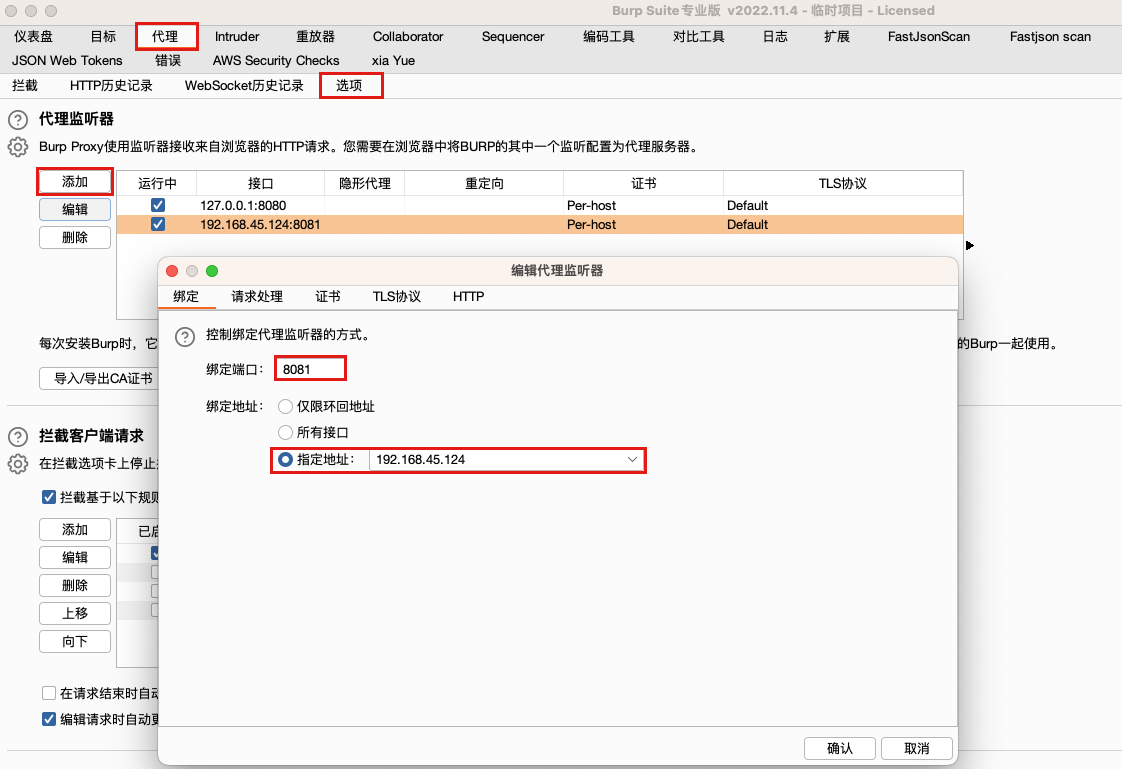

然后在 BurpSuite 开启代理监听器,监听地址为同一局域网 IP 地址,端口自定义,不与电脑其他端口冲突使用即可。

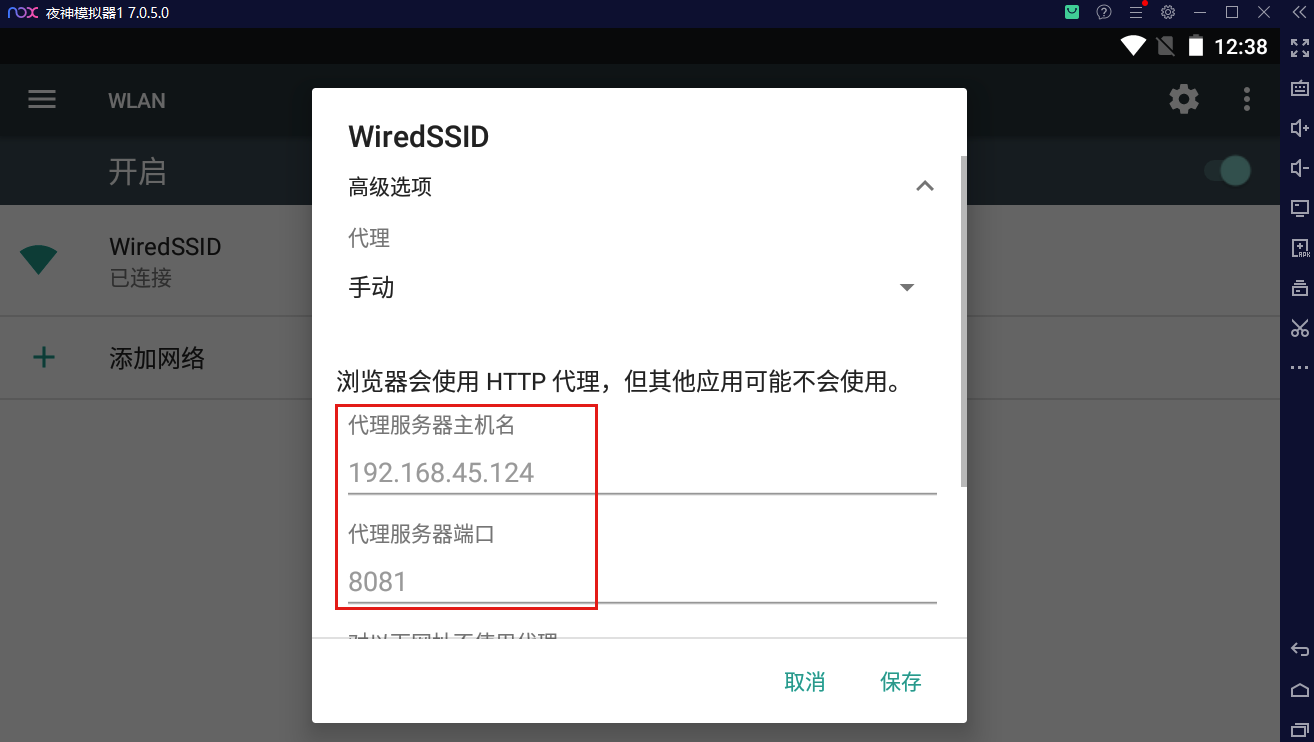

以夜神手机模拟器为例,在模拟手机系统设置中将 WiFi 的代理设置为 BurpSuite 监听器的地址。

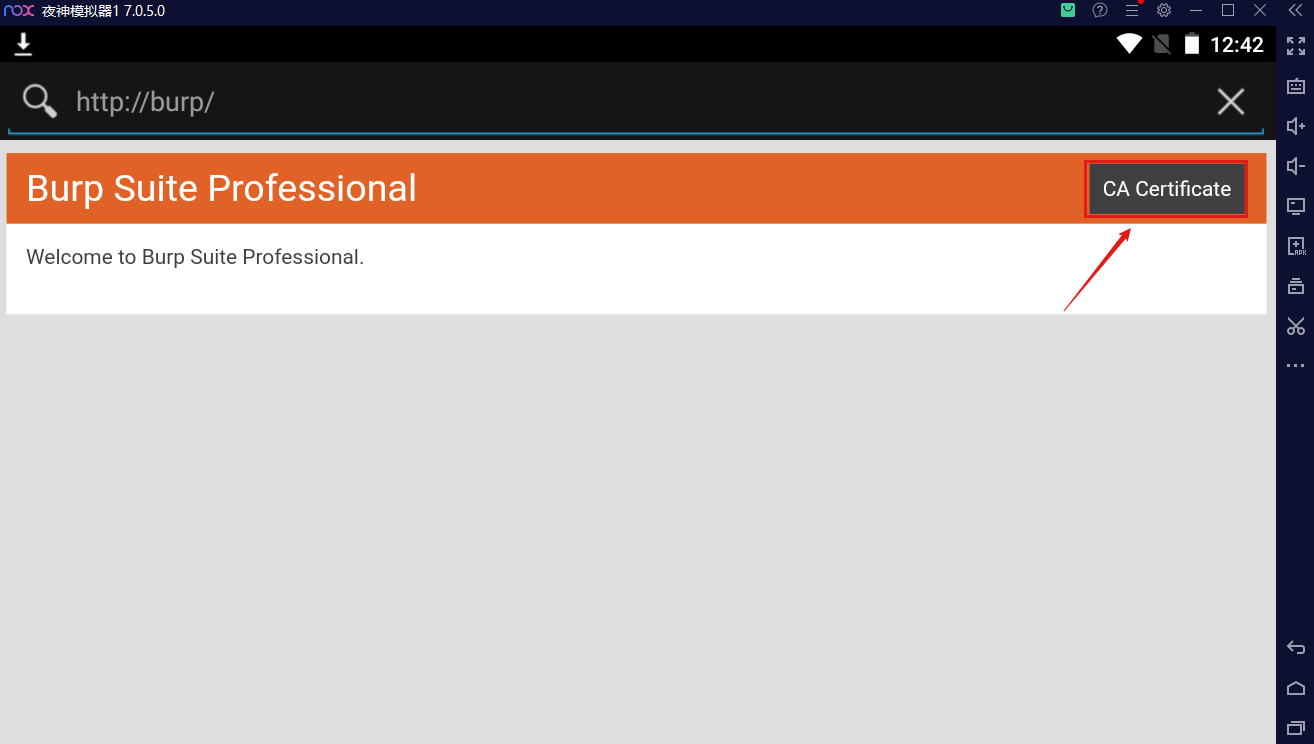

模拟器手机里浏览器访问 http://burp 下载 CA 证书。

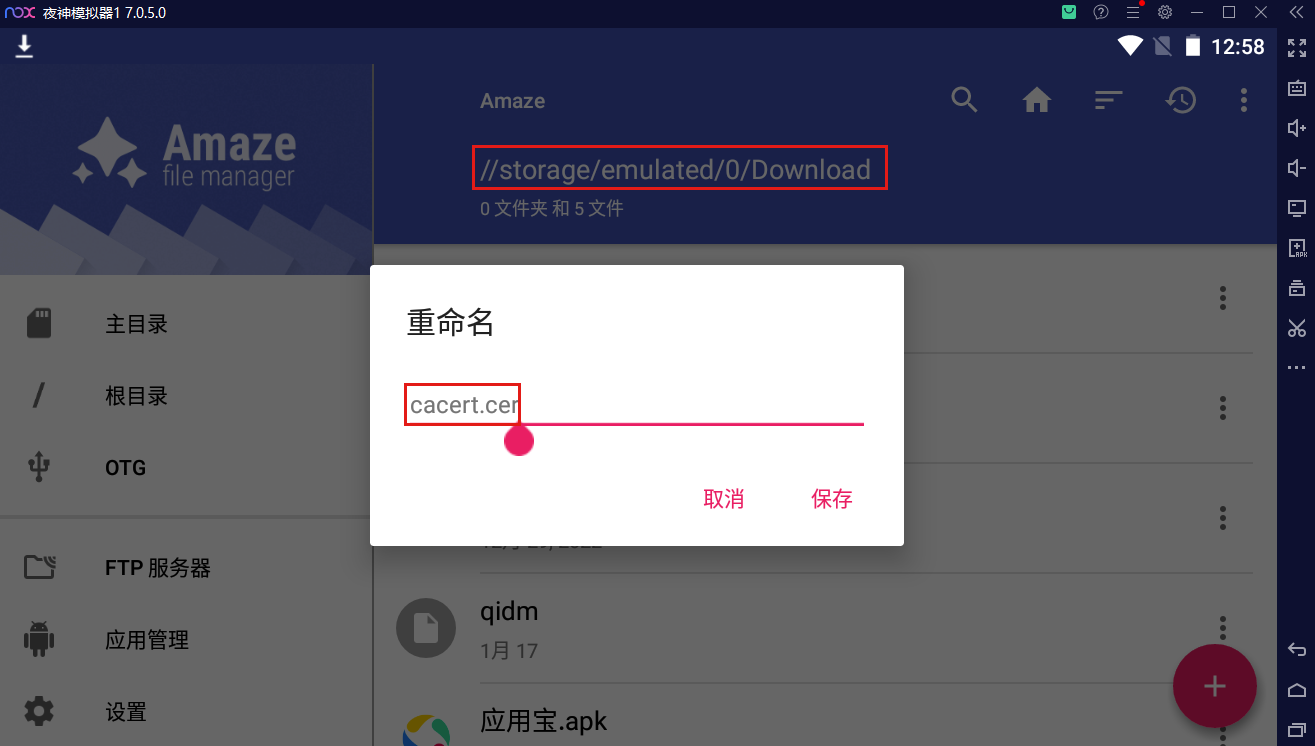

默认下载的证书格式后缀为 der,模拟器手机无法安装此格式证书,可以进入文件管理器里手动将其文件后缀名改为 cer 即可安装。

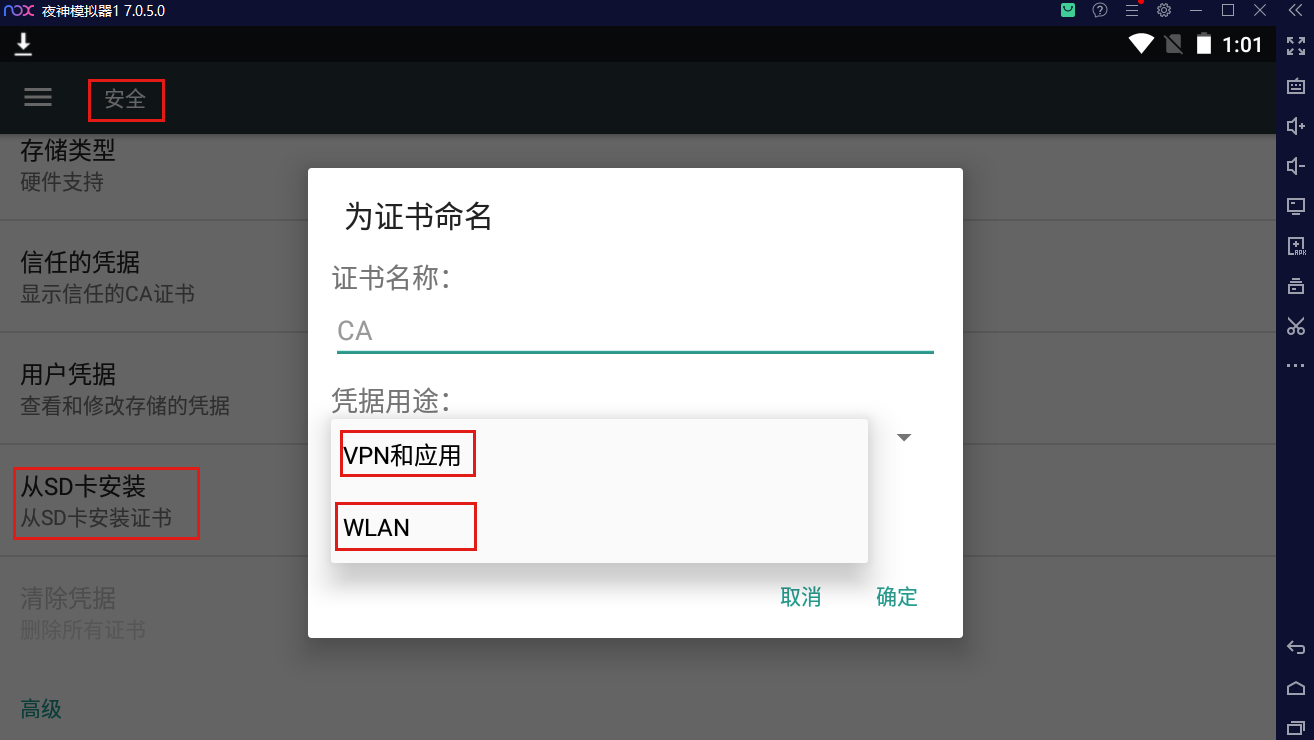

之后,进入模拟器手机系统设置-安全-从 SD 卡安装证书-选择安装用途,建议 WLAN、VPN 和应用两种用途均安装一遍,证书名称自定义取不同即可。

最后,访问测试抓取模拟器手机浏览器 HTTPS 数据包即可。

注意:如果首次安装 CA 证书抓不到 HTTPS 数据包,建议切换网络环境或者重启模拟器,再试试重新安装 CA 证书抓包。