前言

持续更新:整理下渗透测试工作中发现过的漏洞(包含漏洞描述、漏洞等级、漏洞验证、修复建议),这里不深究漏洞产生的各种后利用或者绕过方式,漏洞验证过程不局限于文章中的方法,能够证明漏洞存在即可。

0x01 漏洞描述

- HTTP X-Frame-Options 缺失 -

Web 服务器对于 HTTP 请求的响应头缺少 X-Frame-Options,这意味着此网站存在遭受点击劫持攻击的风险。X-Frame-Options 响应头可被用于指示允许一个页面可否在 frame、iframe、embed 或者 object 中展现的标记。站点可以通过确保网站没有被嵌入到别人的站点里面,从而避免点击劫持攻击。

X-Frame-Options 可选配置的值如下:

X-Frame-Options: DENY

X-Frame-Options: SAMEORIGIN如果设置为 DENY,表示该页面不允许在 frame 中展示,即便是在相同域名的页面中嵌套也不允许;另一方面,如果设置为 SAMEORIGIN,则表示该页面可以在相同域名页面的 frame 中嵌套。

0x02 漏洞等级

| 威胁级别 | 高危 | 中危 | 低危 |

0x03 漏洞验证

可使用验证工具列举如下:

- 在线检测网站:https://securityheaders.com/?q=http://www.luckysec.cn/

- curl 命令工具:curl -I

"http://www.luckysec.cn/" - 浏览器工具: F12 打开浏览器控制台网络查看网站响应头。

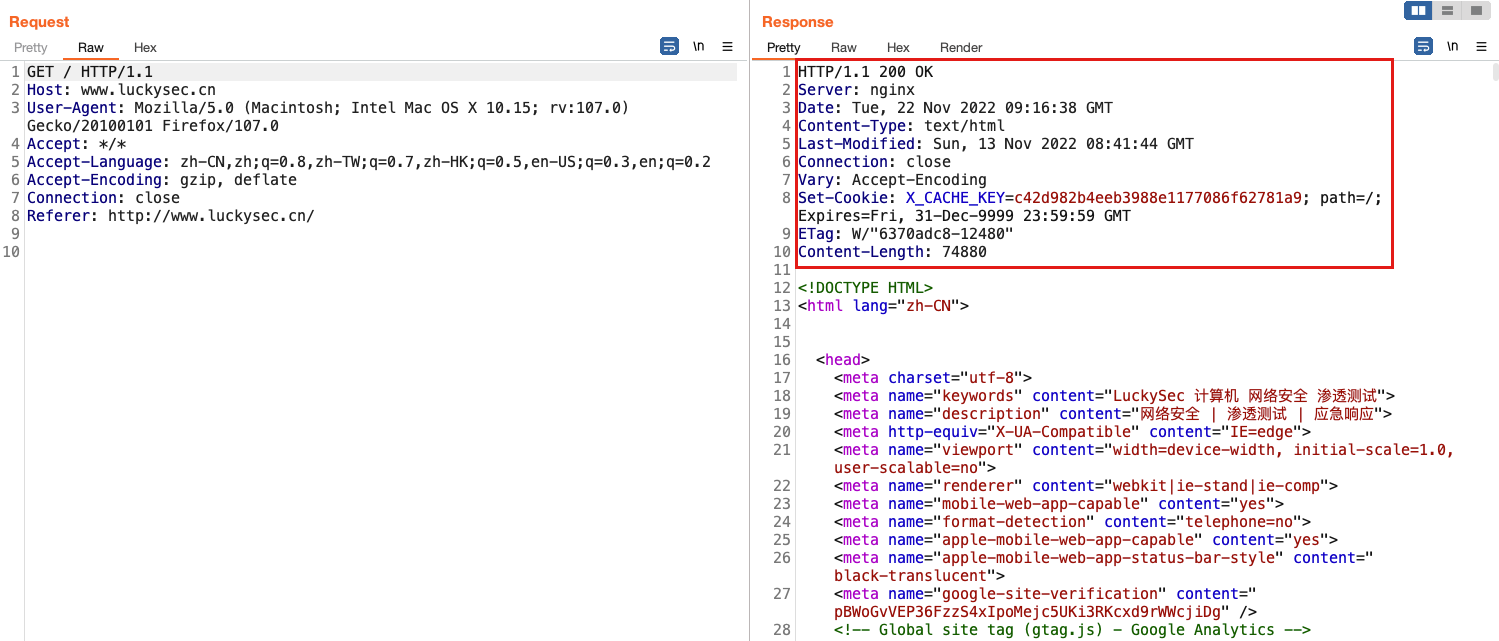

- 网络抓包工具:常用 BurpSuite 等工具。

检测目标网站 HTTP 响应头 X-Frame-Options 缺失。

0x04 漏洞修复

- 修改网站配置文件,推荐在所有传出请求上发送值为

SAMEORIGIN的 X-Frame-Options 响应头。 - X-Frame-Options 配置详解:https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Headers/X-Frame-Options